Votre VPS est une Cible : Le Guide (Presque) Sans Douleur pour Dormir sur ses Deux Oreilles

Introduction : Bienvenue dans le Far West Numérique

Félicitations, vous venez de craquer pour un VPS (Serveur Privé Virtuel) !

C'est le premier pas pour reprendre le contrôle de vos données, et c'est génial !

Mais attention : dès que votre serveur est branché au réseau, il devient une cible. Pour vous donner une idée du "Far West" qu'est Internet, sachez que nos serveurs subissent en moyenne 10 000 attaques par jour sur le port 22 (l'accès par défaut).

Imaginez que vous venez d'acheter une superbe maison dans un quartier un peu chaud, mais que vous avez oublié de mettre des verrous aux portes et que vous avez laissé les fenêtres grandes ouvertes. C’est exactement l'état d'un VPS non sécurisé.

On ne va pas se mentir, c'est stressant, mais ne paniquez pas : on va transformer votre passoire en coffre-fort ensemble.

Le Choix du Système : Éviter le Piège du "Yaourt"

Le premier réflexe est souvent de prendre la toute dernière version d'Ubuntu. Erreur de débutant ! Il faut comprendre la différence entre une version classique et une version LTS (Long Term Support).

- La version classique : C'est un peu comme un yaourt. Elle périme très vite (9 mois de support). Si vous loupez le coche, vous vous retrouvez avec un système qui ne reçoit plus de correctifs de sécurité.

- La version LTS : C'est la boîte de conserve longue durée. Elle est maintenue pendant 5 ans (comme la 24.04 LTS). C'est le choix de la sérénité.

Dans la pratique, si vous êtes sur une version comme la 25.04 (non-LTS), vous risquez de voir apparaître ce message d'erreur stressant : "Your Ubuntu release is not supported anymore". Le système refuse alors de se mettre à jour.

Pour s'en sortir, il faut d'abord mettre à jour les applications, puis le système.

Croyez-moi, j'ai déjà fait l'erreur et c'est là que le bât blesse si on n'est pas rigoureux.

Voici les commandes pour débloquer la situation (dans cet ordre précis !) :

sudo apt update && sudo apt upgrade

sudo do-release-upgrade

L'idée est de passer par exemple de la 25.04 à la 25.10, en attendant la sortie de la 26.04 LTS pour enfin pouvoir souffler pendant quelques années.

La Forteresse SSH : Clés, Port et Barricades

Le SSH, c'est votre porte d'entrée. Si vous utilisez un mot de passe, vous demandez aux bots de tester des milliers de combinaisons jusqu'à ce que ça passe.

La règle d'or ? Passez aux clés SSH.

Considérez la différence : un mot de passe est un secret que l'on peut surprendre, alors qu'une clé SSH est une clé physique unique qui ne rentre que dans votre serrure. Sans elle, on ne rentre pas, point.

Voici votre plan de bataille en trois étapes :

- Générez et utilisez des clés SSH : C'est une signature numérique impossible à deviner pour un robot.

- Changez le port par défaut (22) : En déplaçant votre entrée sur un port inhabituel, vous esquivez 99% des scripts automatisés qui frappent bêtement à la porte 22.

- Désactivez l'accès par mot de passe : Une fois que votre clé fonctionne, on soude la fente pour les mots de passe.

Le conseil de survie du sysadmin : Testez TOUJOURS votre connexion dans un nouvel onglet avant de fermer la session actuelle.

Rien n'est plus humiliant que de se retrouver enfermé à l'extérieur de son propre serveur parce qu'on a fermé la porte trop vite !

Le Bouncer du Serveur : UFW et Fail2ban

Pour protéger l'accès, on va engager une équipe de choc.

D'abord, UFW (Uncomplicated Firewall). C'est votre portail.

On applique le concept du "Deny by default" : imaginez que vous avez une liste d'invités (Guest List). Si vous n'êtes pas sur la liste, vous ne rentrez pas. On ferme tout, et on n'ouvre que le strict nécessaire (votre port SSH personnalisé et votre site web).

Ensuite, Fail2ban. C'est le videur de boîte de nuit qui a une excellente mémoire des visages. Il surveille les logs. Si un petit malin essaie de forcer l'entrée trois fois de suite avec de mauvais identifiants, Fail2ban reconnaît l'importun et bannit son adresse IP immédiatement. Hop, dehors !

Attention au piège Docker : C'est un point crucial. Docker est un peu un rebelle : il gère ses propres règles de réseau et peut parfois ouvrir des ports directement via iptables, en ignorant totalement vos règles UFW. Vérifiez toujours deux fois que vos conteneurs ne sont pas exposés aux quatre vents par erreur.

Automatiser pour ne plus y Penser

La sécurité n'est pas une action unique, c'est un entretien régulier, un peu comme faire la vidange de sa voiture. Si vous utilisez des conteneurs, vous ne pouvez pas les laisser vieillir dans leur coin.

Pour vous simplifier la vie, je vous conseille "What’s Up Docker" (WuD). Cet outil surveille vos conteneurs et vous alerte dès qu'une mise à jour est disponible. En automatisant ce suivi, vous vous assurez d'avoir toujours les derniers correctifs sans avoir à y passer vos nuits.

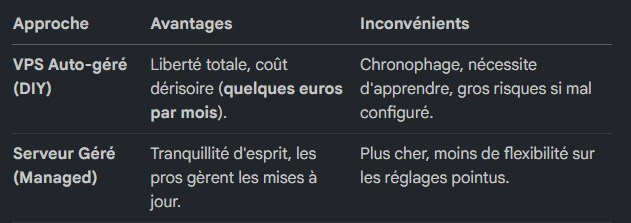

Avantages et Inconvénients de la Gestion "DIY" (Do It Yourself)

Gérer son serveur, c'est l'école de la liberté, mais ça demande un peu de "cambouis" sur les mains.

Voici le topo :

Conclusion :

Alors, on installe quoi ce week-end ?

Vous l'avez compris, un VPS n'est pas un jouet qu'on laisse traîner.

Certes, ces quelques bases ne remplacent pas l'expertise pointue d'un administrateur système pour des données ultra-critiques, mais elles permettent de bloquer 99% des bots qui polluent le réseau.

Alors, au lieu de lancer une énième série ce week-end, prenez une heure pour barricader votre serveur. Savoir que 10 000 robots se cassent les dents sur votre porte chaque jour pendant que vous dormez sur vos deux oreilles, ça n'a pas de prix.

Allez, au boulot !